Auditor Líder da ISO 27001 e Senior Lead Implementer ISO 27001 PECB, possui certificações profissionais como CompTiA Security+ e COBIT 2019 é Tecnólogo em Telecomunicações, Especialista em Redes de Computadores, MBA em Gestão de Projetos, Especialista em Privacidade e Proteção de Dados, Especialista em Direito Digital, MBA em Gestão da Segurança da Informação e bacharelando de Direito.

Já parou para pensar que, ao final de um mês de trabalho o que você recebe da empresa é uma informação em sua conta bancária? São as transações de dados que movimentam a economia. Já vi empresas que hoje sequer aceitam dinheiro físico!

Hoje os dados permeiam todas as áreas de negócio, alimentam todos os processos e são fundamentais para a tomada de decisões. Além disso, aumentou importância e o volume dos dados manuseados nas organizações.

Enfim, foi-se o tempo em que o tratamento de dados era restrito a uma salinha no canto da empresa denominada Centro de Processamento de Dados (CPD) ou em outros momentos ao Departamento de Informática ou TI.

Agora, para que os dados possam ser utilizados de forma segura e as decisões serem tomadas a partir deles, alguns requisitos precisam ser alcançados. E é sobre isso que vamos tratar neste post, vem comigo!

Três princípios fundamentais da Segurança da Informação.

Confidencialidade, integridade e disponibilidade são os três princípios fundamentais, os pilares da Segurança da Informação.

Confidencialidade é o atributo que garante que os dados sejam acessados somente pelas pessoas que realmente deveriam ter acesso a eles.

Por sua vez, a Integridade, é a característica que garante que os dados não sejam corrompidos ou alterados indevidamente, quer seja de forma acidental ou proposital.

Já a Disponibilidade é o princípio que garante que a informação esteja acessível quando requisitada.

Diante desse cenário, a norma ISO/IEC 27001 emerge como uma importante ferramenta para orientar as empresas na implementação, manutenção e melhoria contínua de um Sistema de Gestão da Segurança da Informação (SGSI).

Mas o que é a ISO/IEC 27001?

A ABNT NBR ISO/IEC 27001, atualizada em 2022, é uma norma internacional que especifica os requisitos de um Sistema de Gestão de Segurança da Informação.

Essa norma estabelece os requisitos, os princípios e a estrutura de um SGSI para que as empresas possam, de forma sistemática, proteger suas informações e garantir a resiliência diante de um cenário de ameaças cada vez mais sofisticadas.

Embora a norma não estabeleça como fazer, ela orienta as ações necessárias para mitigar riscos de segurança da informação e reduzir os incidentes.

Quem pode implementá-la?

Seja qual for o tamanho ou da área de negócio da empresa, se ela trabalha com dados, em meio digital ou físico, ela pode se beneficiar com a implementação de um SGSI.

A implementação de um SGSI é um desafio multidisciplinar, assim como falamos que os dados não estão mais restritos à TI, a Segurança da Informação também não pode limitar-se a aplicação de controles tecnológicos, mas precisa do apoio e participação da alta direção e de todas demais áreas de negócio da empresa.

Quais os principais desafios de implantar a ISO/IEC 27001?

Proteger as informações corporativas sempre foi uma necessidade, porém novos desafios decorrentes das transformações da economia mundial e até mesmo em razão da pandemia tornaram esse processo mais complexo.

Com o advento da globalização, muitas empresas puderam ampliar seus escopos de atuação e hoje conseguem atingir clientes e entregar serviços em quaisquer partes do mundo.

Frente à pandemia, muitas tiveram que se reinventar e foram obrigadas a permitir que colaboradores e clientes tivessem acesso a seus dados de forma remota. E ainda, a gestão desses acessos tornou-se, sobremaneira, complexa. Como diferenciar um acesso legítimo de uma tentativa de ataque?

As senhas, por muito tempo utilizadas como principal e por vezes única forma de autenticação e controle de acesso, já não são suficientes para restringir acessos indevidos.

Uma senha de 8 caracteres composta por números e letras pode ser quebrada em poucos segundos com o poder computacional atual aliado ao uso de Inteligência Artificial.

A especialização da cadeia de fornecimento faz com que as empresas precisem estabelecer parcerias e compartilhar dados estratégicos com seus parceiros para o bom exercício de suas atividades.

O chamado ataque à cadeia de suprimentos tornou-se outra estratégia muito adotada, um “cibercriminoso” pode obter acesso aos dados estratégicos de uma empresa atacando, inicialmente, um parceiro de negócio com menor maturidade em controles de Segurança da Informação.

O grande desafio, para muitos o maior de todos

Para muitas organizações, o maior de todos os desafios é a conscientização do usuário. Em uma estimativa da IBM mais de 90% dos incidentes de segurança cibernética ocorrem devido a comportamentos ou ações inseguras dos usuários.

A IA tem sido, também, utilizada por “ciberatacantes” para criar ameaças cada vez mais bem elaboradas.

Um ataque de phishing, por exemplo, que é quando um atacante busca “pescar” informações confidenciais ou obter credenciais de acesso ludibriando um usuário com uma ligação ou e-mail falso, é cada vez mais convincente.

E é claro que os atacantes sabem disso! Então, lançam ataques cada vez mais elaborados para dissuadi-los com ofertas irresistíveis, heranças esquecidas ou magníficos cupons de desconto.

Cabe pontuar, também, que o Brasil é hoje considerado o país mais vulnerável a ataques cibernéticos da América Latina. E ainda, a cada dia a superfície de ataque aumenta com novos dispositivos conectados à Internet como eletrodomésticos, máquinas e equipamentos industriais.

Como engajar as equipes a ISO/IEC 27001:

Segurança da Informação não é um tema restrito ao TI das empresas, ela faz parte do dia a dia dos colaboradores. Ou pelo menos deveria…rs.

Muitos já devem ter tido contato com pessoas que foram vítimas de golpes virtuais ou mesmo eles já tiveram essa triste experiência.

Portanto, trazer à realidade da empresa essa preocupação pessoal dos colaboradores através do investimento em conscientização é, sem dúvida, uma forma de engajar as equipes.

Considerado muitas vezes o elo mais fraco do sistema, um usuário bem treinado e engajado com a Segurança da Informação pode ser a pedra fundamental do SGSI.

Para a implementação, manutenção e melhoria contínua de um Sistema de Gestão de Segurança da Informação são necessários:

- Políticas claras;

- Gestão eficiente de documentos;

- Processos bem estabelecidos;

- Indicadores de performance;

- Um eficiente gerenciamento de riscos;

- Gestão de não conformidades;

- Planos de ação efetivos;

- E por fim, uma boa comunicação com as partes interessadas.

Estimule a Adoção da ISO/IEC 27001

Proteger os dados é sim um grande desafio, mas pode ser essencial para a perenidade da empresa e um grande diferencial competitivo.

Em um mundo cada vez mais interconectado é de se esperar que as empresas busquem parceiros que levem a sério a segurança da informação para estabelecer parcerias e fazer negócios. A ISO 27001 e o Qualiex podem te ajudar nesse desafio.

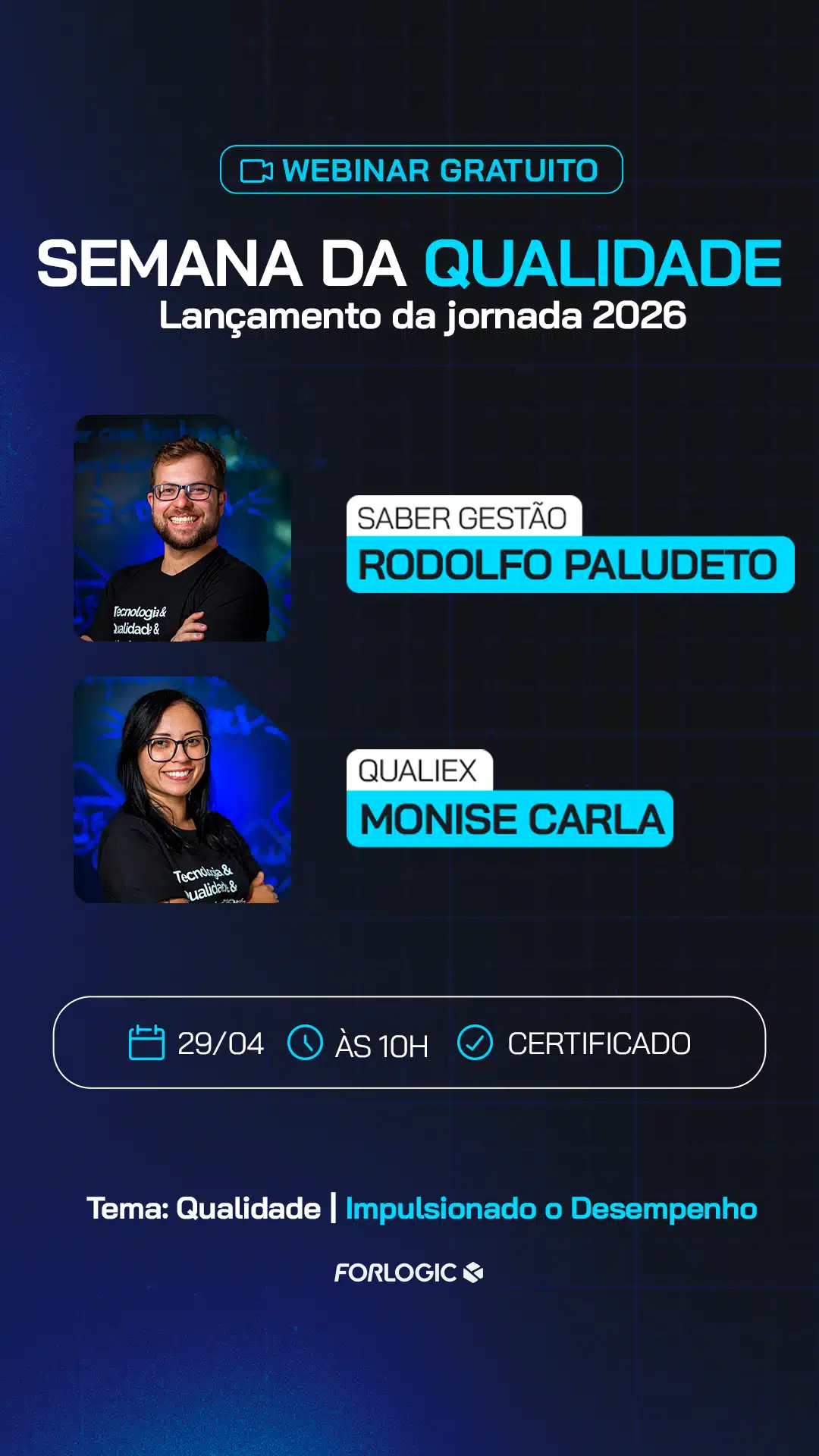

Qualiex: O melhor Software para a Gestão da Qualidade!

Gostou das dicas sobre a ISO/IEC 27001? Com a ajuda do Qualiex você consegue fazer uma gestão sistêmica e profissional dos processos em sua empresa. Elimine planilhas, ganhe tempo, garanta a conformidade com os requisitos aplicáveis e foque seus recursos no que realmente importa.

E tem mais: Se você é pequena empresa pode contar com a tecnologia Qualiex disponível sob medida para sua organização. O Qualitfy é perfeito para encaixar no orçamento de sua pequena empresa e fazer ela conquistar os resultados que busca.

Além de sermos o melhor software para gestão da qualidade, te ajudamos com cursos de especialistas voltados à gestão, qualidade e excelência por meio da Saber Gestão. Por isso, não perca mais tempo, entre em contato conosco!

1 comentário em “Desvendando a ISO/IEC 27001: Segurança da Informação”

Excelente artigo!

Sem dúvidas a parte de desafios de implementação da ISO foi a minha favorita e me fez refletir sobre o quão rápido as mudanças tiveram que acontecer no mundo corporativo e nas questões de segurança cibernética.